Novidades no Syhunt 6.9.17 (8 de agosto de 2022)

Syhunt Hybrid 6.9.17 adiciona integraçăo com dashboards e verificaçőes livres de falso-positivo

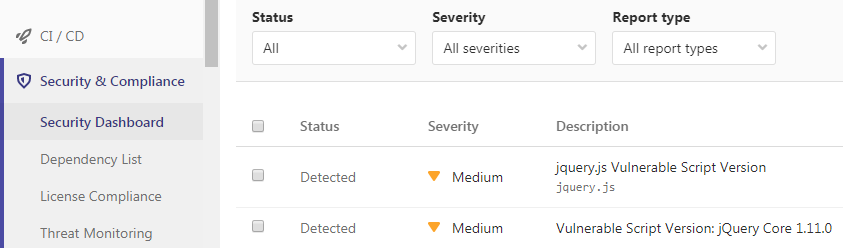

Estamos felizes em anunciar o lançamento do Syhunt Hybrid 6.9.17. que adiciona a capacidade de se conectar automaticamente a dashboards de segurança, como o OWASP DefectDojo e o Faraday, para transmitir resultados de varreduras DAST e SAST. O painel de segurança permite que as equipes acompanhem os alertas de vulnerabilidade gerados pelo Syhunt e gerenciem sua superfície de ataque de forma centralizada a partir de um único local, enquanto automatizam e aceleram as principais etapas da gestăo de vulnerabilidades de suas aplicaçőes. A nova integraçăo com dashboard pode ser habilitada em segundos e com apenas alguns cliques e inputs ou, se preferir através da CLI, com apenas alguns comandos, conforme explicado na documentaçăo abaixo.

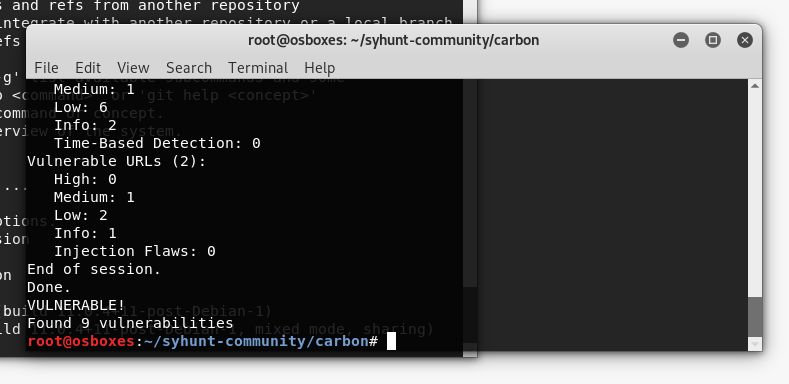

Além dos novos recursos de integraçăo, o Syhunt 6.9.17 vem com verificaçőes de injeçăo baseadas em tempo que agora possuem uma taxa de 0% de falsos positivos - verificaçőes baseadas em tempo geralmente săo responsáveis por um alto número de falsos positivos em outras ferramentas, sendo assim tal melhoria representa um marco e avanço que complementa o já altamente preciso motor Syhunt. O aprimoramento na precisăo se aplica a um grande número de verificaçőes no Syhunt Dynamic, incluindo verificaçőes de Injeçăo de Código, Injeçăo de Linguagem de Expressăo, Injeçăo de NoSQL, Execuçăo Remota de Comandos e Injeçăo de SQL.

- Integrando Syhunt com DefectDojo (já disponível)

- Integrando Syhunt com Faraday (a seguir)

Melhorias na Versăo 6.9.17

- Adicionada integraçăo com dois painéis de appsec: DefectDojo e Faraday. O Syhunt agora pode enviar vulnerabilidades automaticamente para tais painéis mencionados.

- Os parâmetros CLI -etrk e -si foram descontinuados e serăo removidos no futuro. Por favor, utilize os novos parâmetros -tk, -tk2 ou -tk3. Por exemplo, -etrk:trackername -esbj:"My Subject" deve ser substituído por: -tk:"trackername?subject=My Subject"

- Removidos os parâmetros -er e -esbj da CLI. O assunto do email agora deve ser passado usando o parâmetro -tk conforme explicado acima.

- Adicionado alias curto para condiçőes de aprovaçăo/reprovaçăo: low, medium e high.

- Verificaçőes de injeçăo baseadas em tempo aprimoradas, agora com taxa de falsos positivos de 0% para injeçăo de código, injeçăo de linguagem de expressăo, injeçăo de NoSQL, execuçăo de comando remoto e injeçăo de SQL.

- Adicionada uma opçăo para visualizar uma lista de subdomínios violados e seu status no Syhunt Breach.

- Otimizaçőes adicionais no spider (mapeador de estrutura).

- Permite selecionar rastreadores a serem notificados na caixa de diálogo de preferęncias de verificaçăo agendada.

- Permite ativar a condiçăo de falha com um único clique na caixa de diálogo de preferęncias de verificaçăo agendada.

- Simplificada a geraçăo de relatórios e exports.

- Aprimorado o diálogo de preferęncias de verificaçăo agendada.

- Resultados aprimorados para varredura de código C e Java em bases de código maiores usando o método de varredura padrăo.

- Aplicaçăo de instalaçăo aprimorada.

- Maior precisăo e verificaçăo simplificada de SSL/TLS no Dynamic.

- Detecçăo de ponto de entrada adicional para aplicaçőes baseados em JS no Dynamic.

- Verificaçőes de injeçăo mais rápidas durante a varredura de aplicaçőes web.

- Binários OpenSSL atualizados.

- Corrigido: um longo atraso acontecendo ŕs vezes ao aplicar uma atualizaçăo.

- Corrigido: longo atraso ao carregar a tela de Sessőes Passadas ou gerar um relatório após escanear uma base de código fonte extensa com Syhunt Code.

- Corrigido: casos de falsos positivos XSS (afetando as verificaçőes de nş 207 e nş 228) no Dinâmico.

- Corrigido um falso positivo de senha codificada.

Feliz caça de bugs e brechas!

Novidades no Syhunt 6.9.15 (17 de junho de 2022)

Syhunt Hybrid 6.9.15 adiciona detecçăo da vulnerabilidade de RCE no Fastjson e mais

Hoje lançamos o Syhunt Hybrid 6.9.15.1 que adiciona a detecçăo da vulnerabilidade Fastjson RCE (CVE-2022-25845) ŕ ferramenta Syhunt Code. A vulnerabilidade de execuçăo remota de código afeta as versőes 1.2.80 e anteriores do Fastjson e é causada pela restriçăo AutoType padrăo que pode ser ignorada em condiçőes específicas. Um invasor pode explorar esta vulnerabilidade crítica para realizar a execuçăo remota de código na máquina alvo.

Para clientes que realizam varreduras regulares, a nova versăo do Syhunt corrige um atraso que ocorria ao carregar a tela de Sessőes Passadas e ao gerar relatórios com informaçőes de comparaçăo.

Melhorias na Versăo 6.9.15

- Verificaçőes adicionadas para a vulnerabilidade de execuçăo remota de comandos no Fastjson de alta gravidade (CVE-2022-25845, pontuaçăo CVSS: 8.1) ao Syhunt Code.

- Adicionados alertas adicionais relacionados ŕs vulnerabilidades do Log4J divulgadas no ano passado (CVE-2021-44832 e CVE-2021-45105) ao Syhunt Code.

- Carregamento de sessőes anteriores significativamente mais rápido.

- Adicionadas otimizaçőes de spidering adicionais no Dynamic.

- Manipulaçăo de URL inicial aprimorada no Dynamic (aplicaçőes Angular).

- Opçăo Run once (Executar uma vez) no Agendador movida para a aba Avançado.

- Corrigido: um problema de falso positivo envolvendo directory traversal e execuçăo de comandos remotos em ativos.

- Corrigido: Longa espera ao carregar a lista de sessőes passadas quando um grande número de sessőes foi arquivado.

Feliz caça de bugs e brechas!

Novidades no Syhunt 6.9.14 (2 de junho de 2022)

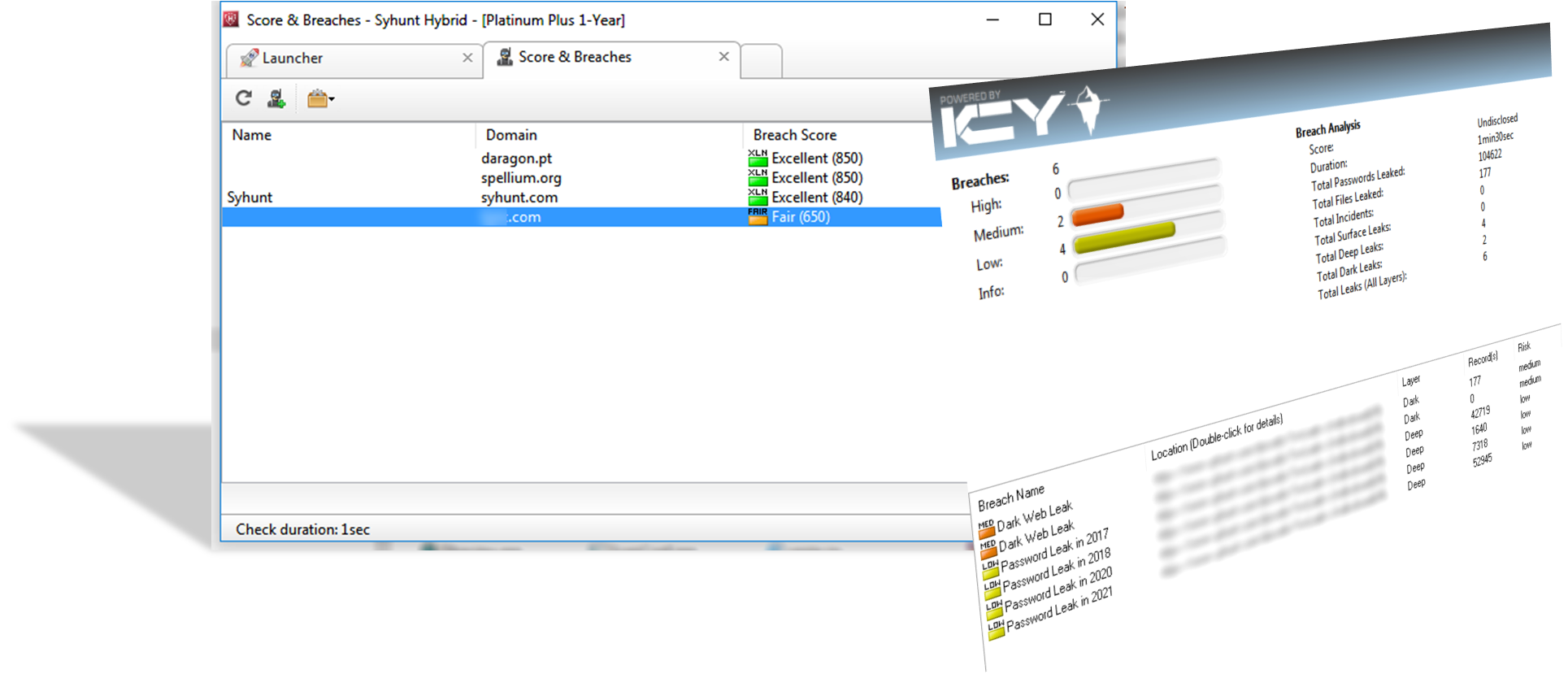

Syhunt Hybrid 6.9.14 aprimora recursos de DAST, SAST e DWET

Estamos felizes em anunciar o lançamento do Syhunt Hybrid 6.9.14 que melhora e expande as ferramentas dos produtos Syhunt Dynamic, Syhunt Code e Syhunt Breach. A nova versăo vem com interface de usuário do Breach simplificada, verificaçőes de violaçăo aceleradas, envio automático de problemas e a capacidade há muito aguardada de ignorar alertas de vulnerabilidade específicos ao realizar varreduras de DAST e SAST, além de outros aprimoramentos.

Melhorias na Versăo 6.9.14

- Breach: suporte adicionado para varreduras simultâneas e várias melhorias na interface e experięncia do usuário

- Breach: varreduras significativamente mais rápidas (de 1m18seg contra um domínio .com para cerca de 23seg e 3seg após a primeira varredura).

- Breach: adicionado o score de violaçăo ŕ lista de domínios monitorados.

- Integraçőes: adicionada a capacidade de enviar automaticamente um resumo das vulnerabilidades identificadas para rastreadores de problemas, como GitHub ou GitLab, por meio de CLI, pipeline CI/CD e Powershell. Mais

- DAST: Pequenas melhorias no manuseio de URLs iniciais no Syhunt Dynamic.

- DAST: vulnerabilidades agora podem ser ignoradas por seu ignore ID. Mais

- DAST: Adicionadas várias verificaçőes para vulnerabilidades do JBoss/Wildfly.

- SAST: Adicionada a capacidade de ignorar vulnerabilidades criando o arquivo .vulnignore em repositórios ou diretórios de código. Se um Ignore ID mostrado no relatório for adicionado ao arquivo .vulnignore, a vulnerabilidade năo será novamente reportada. Mais

- SAST: Detecçăo aprimorada da vulnerabilidade do Log4Shell em aplicativos Java.

- SAST: corrigidos alguns falsos positivos em aplicaçőes Java (tręs casos relatando Divulgaçăo de Informaçőes, Forjamento de Log e Injeçăo de XML)

- Gerenciamento de licenças aprimorado.

- Corrigida: a opçăo de importar sessăo năo funcionando a partir do gerenciador de sessăo.

Feliz caça por bugs e brechas!

Novidades no Syhunt 6.9.13 (8 de abril de 2022)

Syhunt Hybrid 6.9.13 adiciona detecçăo da vulnerabilidade Spring4Shell, expande os recursos de SCA e DWET

Mudança de nome: a ferramenta de busca de violaçőes na dark web da Syhunt, anteriormente IcyDark, agora se chama Syhunt Breach.

Na semana passada, todos nós aprendemos sobre a vulnerabilidade crítica Spring4Shell (CVE-2022-22965) que afeta as aplicaçőes construídas com o Spring e que, quando explorada por invasores, pode resultar na execuçăo remota de comandos. Hoje lançamos o Syhunt Hybrid 6.9.13 que adiciona a detecçăo da vulnerabilidade Spring4Shell ŕs ferramentas Syhunt, Syhunt Dynamic, Syhunt Code e Syhunt Forensic (anteriormente Syhunt Insight). Além desta verificaçăo crítica no DAST, o Syhunt 6.9.13 expande seu componente SCA no Syhunt Code para cobrir a vulnerabilidade Spring4Shell além de adicionar 260 novos vazamentos relacionados a ransomware na sua ferramenta Syhunt Breach (anteriormente conhecida como IcyDark), atingindo um total de 3103 vazamentos de grupos de ransomware cobertos pela ferramenta.

Expandindo os recursos de SCA

Em 2019, a Syhunt adicionou a detecçăo de código JavaScript vulnerável e desatualizado ao Syhunt Code 6.6, um recurso comum em ferramentas SCA (análise de composiçăo de software). Isto fez com que o Syhunt Code fosse pela primeira vez além do SAST (análise estática de código-fonte). Em dezembro de 2021, o componente de SCA foi atualizado para cobrir a vulnerabilidade Log4Shell e agora acaba de ser atualizado para também detectar a vulnerabilidade Spring4Shell. O Syhunt Code Composition, como é chamado, verifica os pacotes vulneráveis de Spring, SpringBeans, SpringBoot, SpringWebFlux e SpringWebMVC e atualmente está disponível sem custo adicional como parte das varreduras do Syhunt Code.

Alteraçőes nos Nomes dos Produtos

Hoje também anunciamos algumas mudanças no nome de produtos. O Syhunt IcyDark passa a se chamar Syhunt Breach e o scanner de log Syhunt Insight agora se chama Syhunt Forensic. A mudança de nome refletirá com mais precisăo a natureza do produto que expandiu sua cobertura para oferecer suporte năo apenas ŕ busca de violaçőes na dark web, mas também ŕ prevençăo de violaçőes, análise forense e serviços sob demanda por meio do console do Syhunt Hybrid. Apesar das mudanças de nome que afetam os produtos mencionados, a divisăo de monitoramento da dark web da Syhunt mantém o nome Icy.

Os nomes de produtos antigos e os novos nomes correspondentes

| Syhunt Insight | -> | Syhunt Forensic |

| Syhunt IcyDark | -> | Syhunt Breach |

| Syhunt IcyScore | -> | Syhunt Breach Score |

Melhorias na Versăo 6.9.13

- Adicionados 260 novos vazamentos relacionados a ransomware ao Syhunt Breach, atingindo um total de 3.103 vazamentos de grupo de ransomware

- Adicionadas 69 verificaçőes de vulnerabilidade adicionais para aplicativos ASP.NET no Syhunt Code, abrangendo várias categorias de vulnerabilidade.

- Adicionada integraçăo com o dashboard DefectDojo

- Adicionada verificaçăo da vulnerabilidade Spring4Shell (CVE-2022-22965) para o Syhunt Dynamic.

- Adicionadas verificaçőes de vulnerabilidade Spring4Shell ao Syhunt Code Composition: verifica pacotes Spring, SpringBeans, SpringBoot, SpringWebFlux e SpringWebMVC vulneráveis.

- Adicionadas verificaçőes para backdoors da web relacionadas ao Spring4Shell ao Syhunt Dynamic.

- Adicionadas verificaçőes de varreduras Spring4Shell ao scanner de log Syhunt Forensic.

- Adicionado um novo método de varredura chamado Spring4Shell, que permite verificar especificamente as vulnerabilidades do Spring4Shell no Syhunt Dynamic e Code. Este método também está disponível através da CLI.

- Verificaçăo de parâmetros de depuraçăo aprimorada no Syhunt Dynamic.

- Facilitada a inserçăo do número de registro comercial na tela de preferęncias do domínio.

- Gerenciamento aprimorado de sessăo e token no Syhunt Dynamic.

- Manipulaçăo de formulários aprimorada no Syhunt Dynamic.

- Mapeamento aprimorado em situaçőes de login.

- Varredura otimizada contra alvos vulneráveis no Syhunt Dynamic.

- Detecçăo de PHPInfo aprimorada no Syhunt Dynamic.

- Adicionada detecçăo de ID fraco de sessăo no Syhunt Dynamic.

- Formato JSON do GitLab atualizado para a versăo 14.0.4.

- A exportaçăo JSON compatível com GitLab agora pode ser gerada fornecendo o nome do arquivo de saída com extensăo dupla .dast.json ou .sast.json.

- Os binários de instalaçăo para Windows agora săo assinados com o certificado de código da Syhunt.

Boa sorte na caça aos bugs!

Novidades no Syhunt 6.9.12 (22 de fevereiro de 2022)

Syhunt Hybrid 6.9.12 adiciona integraçăo com o GitHub Actions e simplifica a CLI

No passado recente, a Syhunt anunciou a integraçăo com vários sistemas, como o Azure DevOps, GitLab, TFS, Jenkins, JIRA e GitHub Issues. Agora lançamos o Syhunt Hybrid 6.9.12 que adiciona integraçăo com o GitHub Actions e outros aprimoramentos solicitados por clientes, além de simplificar a interface de linha de comando do produto. A nova versăo facilita a execuçăo de varreduras SAST e DAST por meio da CLI mantendo a compatibilidade com lançadores e chamadas atualmente em uso, e permite também que o usuário defina um limite de tempo para varreduras, especificando um número de dias, horas ou minutos. Além disso, a integraçăo com o GitHub Actions agora é oficialmente suportada e foi documentada online, permitindo que as ferramentas de varredura de segurança de aplicaçőes da Syhunt sejam integradas em pipelines de entrega contínua na plataforma.

Nova opçăo: Limite de Tempo

O Syhunt 6.9.12 adiciona uma opçăo que permite limitar o tempo de varreduras Dinâmicas, de Código e Dark Web. Quando o limite de tempo é atingido durante uma varredura, ela é automaticamente cancelada.

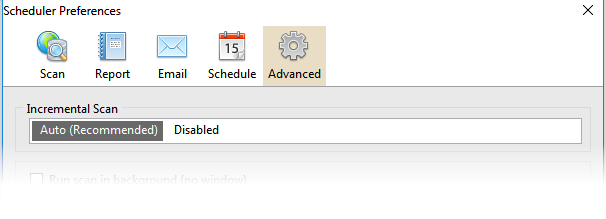

- Através da interface do usuário do Syhunt: Defina o valor na aba Advanced da caixa de diálogo de Dynamic Preferences.

- Através do Agendador: Defina o valor na aba Advanced da caixa de diálogo de preferęncias de uma varredura agendada.

- Através da CLI: Use a opçăo -tml conforme descrito na documentaçăo da CLI.

- Através de Lua, REST API, GitHub, GitLab ou Powershell: Passe o parâmetro timelimit para a funçăo de varredura conforme descrito na documentaçăo de integraçőes.

- Através do Jenkins: Passe o parâmetro timeLimit para a funçăo de varredura conforme descrito na documentaçăo de integraçăo com o Jenkins.

Melhorias na CLI

- Adicionadas novas variáveis que podem ser usadas em nomes de arquivos de relatório:

{$DT}(data e hora atuais),{$DD}(data atual) e{$TM}(hora atual) - Disponível através de CLI e do Agendador - Removido o parâmetro -gr da CLI. Agora os relatórios săo gerados por padrăo.

- Adicionado o parâmetro -nr que permite desabilitar a geraçăo de relatórios

- Removido o parâmetro -gx da CLI. As exportaçőes agora săo geradas apenas se -xout ou -xout2 forem fornecidos.

Melhorias Adicionais

- Adicionadas novas verificaçőes para Nginx desatualizado.

- Melhoria: a interface de usuário do Syhunt Hybrid agora salva as configuraçőes no disco imediatamente após fechar a caixa de diálogo de preferęncias (a menos que o botăo Cancelar seja pressionado).

- Melhoria: a opçăo de negaçăo de serviço foi movida da caixa de diálogo que inicia a varredura dinâmica para a caixa de diálogo de preferęncias do site.

- Corrigido: divulgaçăo de versăo de tecnologia sendo adicionada a itens específicos de violaçăo de conformidade.

- Corrigido: um erro após definir um tamanho máximo de resposta impróprio e excessivamente grande nas preferęncias do Dynamic.

- Corrigido: uma falha no método de autenticaçăo NTLM no Syhunt Dynamic.

- Corrigido: um falso positivo no Syhunt Dynamic relacionado a uma resposta de erro JSON.

Boa sorte na caçada aos bugs!

Novidades no Syhunt 6.9.11 (17 de dezembro de 2021)

Syhunt Hybrid 6.9.11 adiciona detecçăo da vulnerabilidade Log4Shell

Atualizaçăo (28 de dezembro): Nosso alerta sobre a nova vulnerabilidade de RCE no Log4J 2.17.0, já detectada pelo Syhunt 6.9.11.4. Leia sobre aqui

Desde a divulgaçăo pública da vulnerabilidade Log4Shell (CVE-2021-44228), de risco grave que afeta aplicaçőes Java, trabalhamos para preparar uma atualizaçăo robusta do Syhunt para nossos recursos DAST, OAST, SAST e FAST que adicionam a detecçăo da vulnerabilidade Log4Shell. Hoje lançamos a versăo 6.9.11 do Syhunt Hybrid, que adiciona tais recursos. A Syhunt recomenda que as organizaçőes realizem revisăo e açőes imediatas que săo absolutamente necessárias para proteger totalmente seus servidores web e aplicaçőes contra esta vulnerabilidade que, quando explorada por invasores, pode resultar na execuçăo de comando remoto.

As organizaçőes devem certificar-se de que năo possuem instâncias de versőes vulneráveis do Log4J em produçăo em seus servidores e aplicaçőes. A vulnerabilidade acontece quando um input é passado para uma funçăo de logging de um servidor que usa uma versăo vulnerável do framework Log4J. Versőes anteriores do Syhunt Code scanner alertavam sobre a passagem de input ŕs funçőes de logging do Log4J, o que seria identificado como uma vulnerabilidade de falsificaçăo de log. Dependendo de como vocę abordou tais instâncias por meio de validaçăo de entrada ou filtragem, vocę pode ter inadvertidamente adicionado alguma proteçăo na sua aplicaçăo contra ataques Log4Shell, mas vocę deve ainda verificar novamente suas aplicaçőes e servidores com a última versăo do Syhunt e aplicar as correçőes do Log4J.

Capacidades de Detecçăo Log4Shell

O Syhunt Hybrid 6.9.11 adiciona um novo método de varredura chamado Log4Shell, que permite realizar varredura especificamente para as vulnerabilidades do Log4J usando o Syhunt Dynamic ou o Syhunt Code. Este método está disponível por meio da GUI e da CLI do Syhunt Hybrid. Além disso, nosso verificador de logs de servidor web agora detecta tentativas de ataque Log4Shell. Leia abaixo sobre os novos recursos.

- Através de SAST: Aumentamos o nível de gravidade das vulnerabilidades de injeçăo de log ao analisar código-fonte Java com o Syhunt Code, permitindo que vocę valide e filtre a entrada antes de passar para as funçőes de log Log4J. Por favor, note que vocę deve ainda localizar e atualizar suas instâncias vulneráveis do Log4J.

- Além disso, adicionamos a detecçăo dos arquivos JAR de Log4J-Core vulneráveis ao Syhunt Code, permitindo que vocę localize as versőes vulneráveis ao CVE-2021-44228 dentro de diretórios e repositórios de código.

- Através de FAST: Adicionamos a detecçăo de tentativas de injeçăo Log4Shell ao analisador de log Syhunt Insight.

- Através de DAST e OAST: Adicionamos a detecçăo da vulnerabilidade Log4Shell em ambientes Windows e Unix por meio de injeçăo no Syhunt Dynamic. O servidor JNDI Exploit é usado para expandir a varredura DAST, interoperando com serviço Syhunt Signal OAST. Os profissionais de teste de penetraçăo agora podem habilitar esse recurso, seguindo o guia Syhunt Dynamic: Detecçăo de Log4Shell.

Note que a ediçăo Community do Syhunt Dynamic năo vem com os novos recursos de detecçăo Log4Shell suportados apenas pela versăo completa do Syhunt Hybrid ou Dynamic.

Melhorias Adicionais

- Adicionamos suporte ŕ autenticaçăo Bearer e Digest (MD5/SHA256/SHA512) a partir da GUI e da CLI.

Boa sorte na caçada pelos bugs!

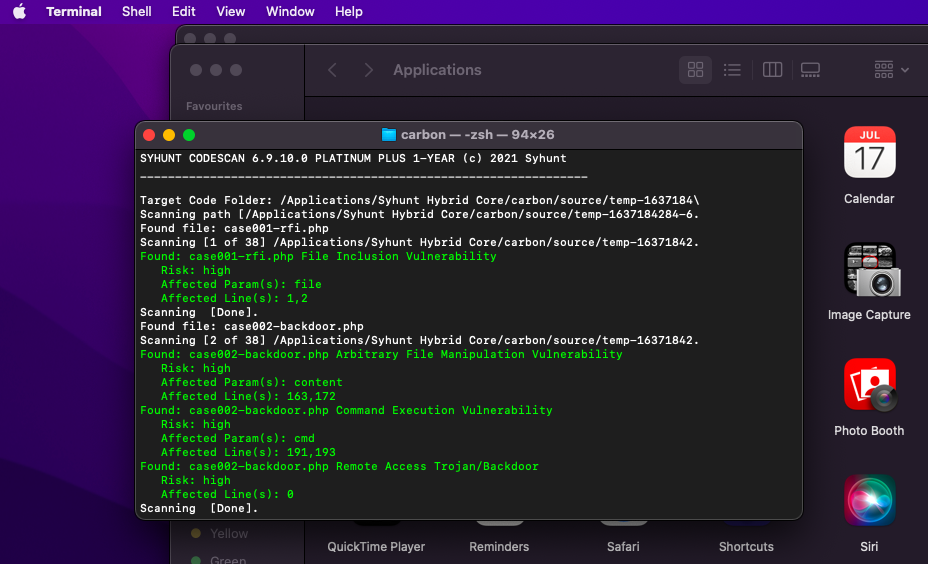

Novidades no Syhunt 6.9.10 (17 de novembro de 2021)

O Syhunt Community e Hybrid 6.9.10 agora rodam no macOS

Hoje temos o prazer de lançar a versăo 6.9.10 do Syhunt Hybrid e Community, a primeira versăo do Syhunt que roda em sistemas macOS. As ferramentas de verificaçăo Syhunt CLI foram testadas e adaptadas para serem executadas no macOS Big Sur e macOS Monterey, e a documentaçăo do produto foi atualizada para cobrir o processo de instalaçăo e o uso das ferramentas no macOS.

Para tornar possível o Syhunt para macOS e todas as distribuiçőes de Linux para seus clientes e a comunidade, desde o ano passado a Syhunt adicionou um instalador baseado em Java e multiplataforma e trabalhou para tornar seu software compatível com Wine64 e expandir suas interfaces de linha de comando e recursos de integraçăo.

Leia mais sobre o Syhunt para macOS

Melhorias e Mudanças

- Adicionado suporte CLI para MacOS Big Sur e Monterey.

- Ativaçăo aprimorada por meio de GUI e CLI.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.9.9: IcyDark (8 de novembro de 2021)

Syhunt Community e Hybrid 6.9.9 adicionam monitoramento e teste de exposiçăo na dark web

Estamos felizes em lançar hoje a versăo 6.9.9 do Syhunt Hybrid e Community, que adicionam a primeira versăo da ferramenta de teste de exposiçăo na dark web da Syhunt, o Syhunt IcyDark. Depois da criaçăo no início de 2021 da Divisăo Icy para monitorar a dark web, o Syhunt IcyDark é a nossa resposta mais recente a um cenário de ameaças em rápida evoluçăo e constantes violaçőes de dados. Projetado para ajudar empresas, organizaçőes, agęncias governamentais e unidades militares năo apenas a entender, mas mapear e responder aos vazamentos de dados que os afetam de uma forma mais eficaz, o Syhunt IcyDark atualmente cobre vazamentos relacionados a mais de 58 milhőes de domínios da Internet de todo o mundo.

Além de identificar os detalhes de vazamentos por meio do DWET (Dark Web Exposure Testing), a soluçăo Syhunt IcyDark com todos os recursos, permite que organizaçőes obtenham a pontuaçăo de privacidade e segurança de seus domínios da Internet com base em seu histórico, um recurso único chamado IcyScore. O Syhunt IcyDark também é uma soluçăo de monitoramento de dark web que pode opcionalmente ser executada inteiramente on-premise por meio de um único modo offline, o que permite que a ferramenta seja adotada por agęncias governamentais e unidades militares que enfrentam restriçőes na adoçăo de soluçőes baseadas em nuvem.

Alimentado por IA

O software e infraestrutura do Syhunt IcyDark utiliza bancos de metadados gerados pelo bot de processamento de vazamentos de dados Presta, desenvolvido internamente e alimentado pela constante coleta de dados e inteligęncia humana da divisăo Icy. As bases de metadados e de dados fazem a cobertura de vários tipos de vazamentos e violaçőes, incluindo exposiçőes de credenciais, exposiçőes de arquivos, incidentes de segurança anteriores, vazamentos de grupos de ransomware e muito mais. O cérebro digital nos bastidores das operaçőes diárias (e noturnas) da Icy, a Presta é capaz de analisar grandes quantidades de vazamentos de dados coletados da superfície, da deep e dark web e utiliza IA (inteligęncia artifical) para entender e processar vazamentos. Saiba mais

Melhorias e Mudanças

- Adicionada a primeira versăo do Syhunt IcyDark.

- Adicionado um utilitário de atualizaçăo Syhunt para Windows.

- Aprimorado o utilitário de atualizaçăo Syhunt para Linux.

- Aprimorada a integraçăo com o Jenkins.

- O parâmetro branch agora está vazio por padrăo no Syhunt Code, permitindo ao git buscar o branch padrăo se nenhum branch for fornecido.

- CLI: Removido o parâmetro -mcd em scanurl. De agora em diante, use o comando scancore para definir o limite de profundidade

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.9.8 (11 de outubro, 2021)

Syhunt Community e Hybrid 6.9.8 adicionam o OWASP Top 10 2021, CWE Top 25 2021, teste de SSL e mais

A versăo 6.9.8 do Syhunt Hybrid e Community está finalmente disponível. A nova versăo adiciona métodos de varredura e verificaçőes de OWASP Top 10 e CWE Top 25 baseados na versăo de 2021 dos documentos. Esta importante melhoria foi acrescentada nas varreduras de DAST e SAST do Syhunt.

O Syhunt 6.9.8 também adiciona ao Syhunt Dynamic uma capacidade muito solicitada por clientes: verificaçăo de SSL no servidor. O novo teste de SSL do Syhunt Dynamic alerta sobre versőes inseguras do protocolo SSL e também versőes obsoletas do protocolo TLS sendo usadas pelo servidor web analisado.

Melhorias e Mudanças

- Adicionadas verificaçőes para versőes obsoletas do protocolo TLS e versőes inseguras de SSL.

- Adicionadas verificaçőes de conformidade com o documento OWASP Top 10 2021.

- Adicionadas verificaçőes de conformidade com o CWE/SANS Top 25 2021.

- Adicionadas otimizaçőes novas para sites Wordpress.

- Abortar uma varredura dinâmica caso URL de início seja arquivo estático.

- Atualizado o código de SSL e aprimorado o suporte ao TLS 1.3.

- Corregido: removido o pedido da UI para rodar com permissőes de administrador (adicionada temporariamente na última atualizaçăo).

- Corrigido: um problema menor com o tamanho do diálogo de preferęncias do Dynamic em algumas resoluçőes de tela.

- Corrigido: o parâmetro reportgl năo sendo repassado pela API REST para a API Lua interna do Syhunt.

- Usuários de API: Caso esteja usando a API REST, atualize sua chave de API pois a gerada anteriormente agora é inválida.

Esperamos que goste do novo lançamento!

Novidades no Syhunt 6.9.7 (24 de junho, 2021)

Syhunt Community e Hybrid 6.9.7 expandem interface de linhas de comando e mais

Uma nova atualizaçăo está disponível para o Syhunt Hybrid que expande a interface de linhas de comando do produto, adiciona um serviço de agendador para o Windows, aprimora o suporte ao formato APK no Syhunt Mobile que agora também funciona no Linux, verificaçőes para uso de cabeçalhos de segurança descontinuados e diversas melhorias solicitadas por usuários.

Melhorias e Mudanças

- Adicionado um serviço de agendador ao Syhunt Hybrid para Windows que funciona mesmo se vocę fizer logoff.

- Adicionada compatibilidade com Doku wiki no Syhunt Dynamic.

- Permitir a atualizaçăo de preferęncias por meio da interface de linha de comando. Mais

- Permitir redefinir o risco de uma vulnerabilidade por seu ID único de verificaçăo. Mais

- Permitir ID de verificaçăo único (checkid) nas regras de vulnerabilidades a serem ignoradas.

- Melhorada a atualizaçăo de configuraçőes de rastreadores de problemas por meio da CLI Mais

- Melhorada e documentada a API Lua do Syhunt Mais

- Análise de APK aprimorada, compatibilidade adicionada com Java 11 e suporte de análise de APK agora disponível para o Syhunt Mobile no Linux.

- Regras internas de crawling aprimoradas.

- Verificaçőes de cabeçalho de segurança atualizadas no Syhunt Dynamic (avisa sobre o uso de cabeçalhos obsoletos).

- Corrigido: URL GIT no Azure DevOps Server năo sendo aceito.

- Corrigido: erro fatal ausente para SSL_ERROR_RX_RECORD_TOO_LONG no Dynamic.

- Corrigido: alguns casos de falsos positivos nas categorias Senha Codificada e Recursos Desprotegidos no Syhunt Code.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.9.6 (26 de maio, 2021)

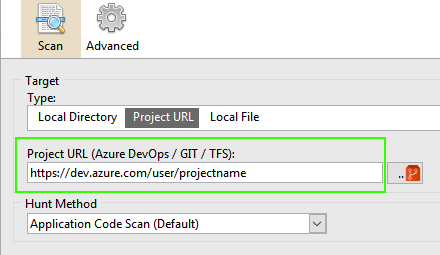

O Syhunt Community e Hybrid 6.9.6 adicionam suporte ao Azure DevOps e TFS

Hoje lançamos outra atualizaçăo para o Syhunt Community e Hybrid. A nova versăo 6.9.6 adiciona a capacidade de verificar repositórios de projetos no Azure DevOps (tanto na nuvem quanto on-premises) e no TFS (Team Foundation Server) por vulnerabilidades e fraquezas de segurança nas aplicaçőes. O novo recurso que permite verificar endereços de projetos Azure e TFS está disponível por meio da interface gráfica do Syhunt Code e da ferramenta de CLI scancode para o Windows, complementa a capacidade do Syhunt de varrer URLs GIT e expande a lista de integraçőes do produto, que atualmente inclui também integraçăo com o PowerShell em sistemas Windows.

O suporte ao TFVC do Syhunt 6.9.6 é compatível com serviços de nuvem e servidores modernos Azure DevOps e com o TFS 2018, além de versőes mais antigas como a 2010, e foi possível graças ŕ ferramenta de TFS do Microsoft MVP Neno Loje.

Leia mais sobre a integraçăo com o DevOps e TFS

Melhorias e Mudanças

- Adicionada a capacidade de verificaçăo de código-fonte iniciada a partir de URLs de projeto do Azure DevOps e TFVC / TFS. Mais

- Adicionado o parâmetro -excp na CLI do scancode, que permite especificar uma lista de caminhos a serem excluídos da análise.

- Adicionado relatório JSON para varreduras iniciadas por meio da API REST, incluindo formato de saída compatível com GitLab.

- Melhorado o mapeamento de JavaScript versionado no Syhunt Dynamic.

- Avisar quando o URL do repositório alvo de varredura estiver vazio ou for inválido.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.9.5 (10 de maio, 2021)

Syhunt Hybrid e Community 6.9.5 adiciona suporte ao TLS 1.3, amplia a integraçăo com o Jenkins e mais

Hoje lançamos a versăo 6.9.5 do Syhunt Hybrid e Community. A nova versăo adiciona suporte ao TLS 1.3 nas varreduras do Syhunt Dynamic e Code, amplia a integraçăo do Jenkins oferecendo suporte năo apenas ao Jenkins para Windows, mas também ao Jenkins para Linux, opcionalmente roda como um agente do Jenkins, e traz muitas melhorias solicitadas pelos usuários e correçőes.

Melhorias e Mudanças

- Adicionado suporte ao TLS 1.3 nas varreduras do Syhunt Dynamic e Code. Como parte de um próximo lançamento, o Syhunt também planeja adicionar suporte ao TLS 1.3 no navegador Syhunt Sandcat.

- Adicionada integraçăo com o Jenkins para Linux e extensăo atualizada para funcionar com a versăo mais recente do Jenkins e com agentes Jenkins.

- Adicionada a detecçăo de CVEs adicionais que afetam JBoss e OpenSSL.

- Adicionada a coluna de data da última execuçăo de uma varredura agendada no agendador.

- Aprimorada a verificaçăo de software desatualizado.

- Aprimorada a abertura de diálogo de ediçăo de vulnerabilidade.

- Melhor aplicaçăo do limite de profundidade durante o mapeamento do site.

- Maior precisăo das verificaçőes de injeçăo com base no tempo.

- Permitir configurar um limite de profundidade zero na tela de Preferęncias do Site, o que faz com que o spider năo mapeie as páginas além da primeira página.

- Gerenciamento de cookies aprimorado no Syhunt Dynamic.

- Análise passiva estendida (erros de SQL).

- Corrigido: links internos no índice năo funcionando no relatório PDF.

- Corrigido: alguns arquivos temporários năo sendo removidos do disco após a execuçăo agendada da verificaçăo de código em URLs GIT.

- Corrigido: falso positivo de web backdoor em painel de controle.

- Corrigido: um erro ao verificar o código de arquivos UTF8 malformados.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.9.3 (3 de novembro, 2020)

Syhunt Hybrid e Community 6.9.3 aprimoram análise de TypeScript, aceleram SAST e mais

Em agosto anunciamos varreduras incrementais 3x mais rápidas. Agora estamos orgulhosos em lançar a versăo 6.9.3 do Syhunt, que aprimora a análise estática de código TypeScript, adiciona varreduras de código 5x mais rápidas e acelera a análise de código JavaScript, inclui o Huntpad 2.0, bem como traz um grande número de melhorias que se traduzem como performance e precisăo de DAST e SAST melhoradas. O foco da versăo 6.9.3 é novamente JavaScript e o MEAN - no último ano a Syhunt acrescentou um grande número de verificaçőes de vulnerabilidades voltadas para o MongoDB, Express.js, Angular (v2 e superior), AngularJS, Node.js, Koa.js e jQuery e suporte inicial ao TypeScript. Agora levamos o suporte de MEAN ao próximo nivel.

Quer seu código TypeScript transpile para JavaScript que rode no navegador do lado do cliente ou do lado do servidor, o Syhunt 6.9.3 agora está equipado para realizar a análise de segurança do código por meio de seus recursos SAST e descobrir vulnerabilidades, fraquezas e problemas de qualidade antes que o código seja compilado para JavaScript.

Novas Verificaçőes de Código e Melhorias

- Varreduras de código aprox. 5x mais rápidas e otimizaçőes para acelerar análise de código JavaScript.

- Análise e verificaçőes de código TypeScript aperfeiçoadas.

- Melhorias na varredura SAST de aplicaçőes web Ruby, ASP (clássico) e JavaScript (precisăo adicional e verificaçőes). Melhorada a detecçăo automática do tipo de JavaScript.

- Melhorada a análise de validaçăo de input em diversas linguagens, incluindo aplicaçőes web que utilizam ASP e JavaScript.

- Adicionado o campo Variável Afetada (Affected Variable) ao diálogo de propriedades de vulnerabilidade e ao relatório, e aprimorada a análise de uso de variáveis.

- Adicionada a lista de arquivos năo-suportados durante uma varredura ŕ seçăo cobertura no relatório.

Huntpad 2.0 - O bloco de notas do caçador de bugs

Dois anos após o primeiro lançamento do Syhunt Huntpad, estamos felizes em lançar o Huntpad 2.0 64-bit com diversas novas funçőes e melhorias, o que inclui um gerador de senhas aleatórias seguras e a capacidade de executar scripts em 12 linguagens de programaçăo diferentes, incluindo vários motores de JavaScript e a linguagem TypeScript. Por que tantas linguagens? Todo revisor de código, caçador de bugs e pen-tester sabe que é muito útil ter uma maneira de testar rapidamente pequenos trechos de código e scripts antes de tentar executá-los em um ambiente alvo real.

Outras Melhorias e Mudanças

- Aprimorado o mapeamento (spidering) do Syhunt Dynamic - Aprimorada a análise de JS, o manuseio de strings JS e formulários que possuem múltiplos métodos de envio. Aprimorado o carregamento do parser de JS no Linux.

- Varreduras dinâmicas mais rápidas - Foram aceleradas as verificaçőes de OAST e de redirecionamento năo validado e também as varreduras nos métodos CWE Top 25 e OWASP Top 10.

- Adicionado o método de varredura Application Scan (Server-Side Focused), que permite focar uma varredura apenas em vulnerabilidades no lado do servidor.

- Adicionado um ID único para as verificaçőes que fazem parte da base do Dynamic e do Code scanner.

- Adicionado suporte ao ISO/IEC 27001 no relatório de conformidade.

- Adicionada a detecçăo de backdoors baseadas no Node.js e corrigido um caso de falso positivo envolvendo script de shell JS.

- Melhorada a integraçăo com Rastreadores de Problemas (Issue Trackers) - Permite emails separados por vírgulas no campo Para (To) ao configurar um rastreador de problema do tipo email. Corrigido: o relatório de uma varredura agendada năo sendo enviado por email em pelo menos duas situaçőes diferentes.

- Aprimorada a leitura do cache de varreduras incrementais.

- Corrigido: o método de varredura năo sendo exibido de maneira precisa na tela de sessőes e no relatório em varreduras iniciadas pelo Syhunt Code.

- Corrigido: IPs năo sendo reconhecidos corretamente no web log durante uma varredura do Syhunt Insight.

- Adeus ŕ era 32 bit - De agora em diante, apenas a versăo 64-bit do Syhunt será disponibilizada.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.9.1 (25 de agosto, 2020)

Syhunt Hybrid e Community 6.9.1 adicionam varreduras incrementais, 3.5x mais rápidas

Hoje anunciamos mais uma atualizaçăo para o Syhunt Hybrid e Community, que adiciona análise incremental, 3.5x mais rápida no DAST e SAST. Com a nova funcionalidade disponível no Syhunt 6.9.1, resultados e dados de varreduras realizadas contra uma URL ou base de código-fonte específica săo automaticamente armazenadas e usadas para acelerar varreduras posteriores.

Para dar uma idéia do quanto a nova funcionalidade é importante, uma análise dinâmica realizada contra o PreyServer (nossa aplicaçăo web vulnerável de demonstraçăo) que normalmente dura 2m10 foi reduzida para apenas 38 segundos com a análise incremental depois de a primeira varredura ter sido executada. De maneira muito similar, uma análise de código realizada em uma base de código-fonte muito extensa com a duraçăo de 6m21 foi reduzida para 1m49 depois da primeira varredura.

Todas as varreduras do Syhunt săo agora por padrăo análises incrementais. O Syhunt gerencia automaticamente a nova funcionalidade, descartando dados incrementais de seu cache quando apropriado.

Outras Melhorias

- Adicionada verificaçăo para o Problema de Envenenamento de Cache SQUID-2020 durante processamento de requisiçăo HTTP (CVE-2020-15049)

- Permitir que a varredura incremental seja habilitada ou desabilitada nas preferęncias do site e nas caixas de diálogo de preferęncias de agendamento (habilitado por padrăo).

- Permitir que os dados de varredura incremental sejam apagados manualmente das listas de Alvos dinâmicos e Varreduras programadas. Eventos como a atualizaçăo do Syhunt ou 90 dias passados desde a criaçăo do cache incremental farăo com que o Syhunt reinicie automaticamente seu cache incremental.

- Adicionado o parâmetro -inc que permite configurar o modo de varredura incremental através das ferramentas CLI ScanURL e ScanCode.

- Agendador de varreduras aprimorado (lista aprimorada de verificaçőes agendadas com novas colunas e ícones, adicionado o Agendador ŕ tela do Launcher, permite renomear uma verificaçăo agendada e muito mais).

- Permitir que as colunas sejam ordenadas.

- Correçőes de bugs: o status de uma verificaçăo em andamento sendo relatado como cancelado na tela de sessőes anteriores (bug introduzido em 6.9.0.0), a coluna Target (Alvo) exibirá o nome de alvo adequado para novas verificaçőes na tela de sessőes anteriores e corrigida um problema na geraçăo de hash que raramente causava erro durante a execuçăo da ferramenta.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.9 (5 de agosto, 2020)

e mais

Syhunt Hybrid e Community 6.9 agora rodam no Linux

Nota (9 de agosto): Testamos com sucesso o Syhunt 6.9 em distros e versőes adicionais do Linux: Debian 9 e 10, CentOS 8 Minimal, Manjaro 19, Linux Mint 20, MX Linux 19 e Elementary OS 5.1.

Estamos felizes em anunciar o lançamento imediato do Syhunt Hybrid e Syhunt Community versăo 6.9, o primeiro lançamento do Syhunt que abraça a integraçăo multiplataforma. No passado recente, a Syhunt abraçou o desenvolvimento de código-aberto, publicando o código-fonte do seu navegador Syhunt Sandcat, da ferramenta Huntpad, e muitos outros softwares e bibliotecas importantes que a empresa desenvolveu e ativamente mantém. Com o lançamento de hoje, o Syhunt 6.9 simplesmente roda, out-of-the-box no Kali Linux e Parrot Security OS, e com praticamente zero esforço também roda em qualquer distribuiçăo Linux de 64-bit - instalamos e testamos com sucesso o Syhunt em 14 distribuiçőes Linux populares, incluindo o Ubuntu (Server e Desktop), CentOS, Fedora e openSUSE e, documentamos para cada distribuiçăo.

Para tornar o Syhunt para Linux possível hoje e no longo termo para nossos clientes e a comunidade, a Syhunt adicionou um instalador multiplataforma Java e trabalhou para tornar seu software compatível com o Wine64, para expandir suas interfaces de linha de comandos e REST, e capacidades de integraçăo, enquanto ao mesmo tempo a Syhunt trabalha em binários nativos de 64-bit para as principais distribuiçőes Linux.

Leia mais sobre o Syhunt para Linux

Outras Melhorias

- Adicionada a opçăo de exportar vulnerabilidades como regras de virtual patching para o ModSecurity CRS ao gerar um relatório.

- Adicionada a opçăo de login manual através de navegador externo via CLI ao ScanURL (parâmetro -atype:Manual).

- Adicionada a ferramenta ScanCore que permite várias operaçőes via CLI tais como atualizar a chave de Pen-Tester, exibir informaçőes sobre chaves, gerar a chave da web API, gerenciar e usar rastreadores de problemas e mais.

- Melhorado o Agendador com muitas novas opçőes e correçőes de bugs.

- Permite agora por padrăo exportar todas as preferęncias da ferramenta através da opçăo Import & Export no menu, usando a nova extensăo .scpbak.

- A tela de sessőes anteriores agora exibe por padrăo varreduras dos últimos 7 dias e pode exibir diferentes períodos selecionados.

- O relatório HTML agora inclui todos os ativos necessários no mesmo arquivo.

- Melhorado o gerenciamento de tarefas e a aplicaçăo de instalaçăo.

- Melhorada a integraçăo com os rastreadores GitHub e GitLab.

- Melhoradas as regras do spider.

Esperamos que vocę goste da nova versăo multiplataforma!

Novidades no Syhunt 6.8.6 (1 de julho, 2020)

Syhunt Hybrid 6.8.6 integra-se ao GitLab CI e ao PowerShell

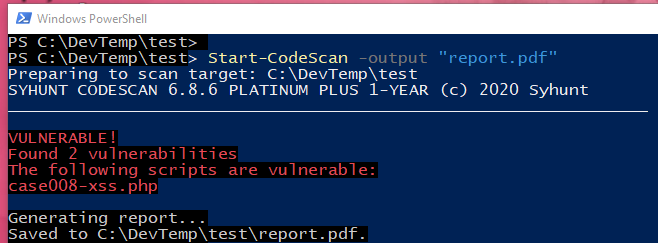

Temos o orgulho de anunciar o lançamento do Syhunt Hybrid versăo 6.8.6. A nova versăo adiciona integraçăo com o CI e painel de segurança do GitLab, permitindo que o Syhunt faça a análise contínua da segurança de aplicaçőes Web e móveis em repositórios no Gitlab.com e versőes auto-hospedadas do GitLab. A integraçăo permite identificar o CWE Top 25 2019 (25 erros de software mais perigosos), o OWASP Top 10, o OWASP Mobile Top 10 e muitas outras vulnerabilidades, adotando as metodologias SAST e DAST nas pipelines e fases de DevOps.

Além disso, o Syhunt 6.8.6 agora também se integra ao PowerShell, permite realizar testes de aprovaçăo/reprovaçăo e exportar resultados das análises no formato JSON, tornando rápida e simples a integraçăo do Syhunt ao seu fluxo de trabalho de desenvolvimento, teste e implantaçăo.

Leia mais sobre a integraçăo do Syhunt com o GitLab CI/CD

Leia mais sobre como integrar o Syhunt ao PowerShell

Outras Melhorias

- Precisăo aprimorada ao verificar arquivos de backup e realizar força-bruta de arquivos e diretórios a partir do Syhunt Dynamic.

- Adicionado o parâmetro -pfcond nas ferramentas, incluindo a CLI para executar testes de aprovaçăo / reprovaçăo.

- Adicionado os parâmetros -gx e -xout na CLI que permitem exportar resultados em formatos adicionais além de relatórios.

- Corrigido: falso positivo envolvendo verificaçăo de software desatualizado e mod_fcgid no Syhunt Dynamic.

- Corrigido: alguns casos de falsos positivos ao analisar código ASP.Net CSharp com Syhunt Code.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.8.5 (10 de junho, 2020)

Syhunt Hybrid 6.8.5 adiciona suporte ao GitLab e extende integraçăo com rastreadores de problemas

A Syhunt está feliz em lançar a versăo 6.8.5 do Syhunt Hybrid. A nova versăo extende a integraçăo com rastreadores de problemas, adiciona suporte ao GitLab, rótulos e campos personalizados em qualquer rastreador, bem como tokens de acesso. A nova versăo também traz verificaçőes melhoradas de cabeçalhos HTTP fracos ou ausentes e correçőes de bugs.

Melhorias na Integraçăo com Rastreadores de Problemas

O Syhunt 6.8.5 extende opçőes de integraçăo com rastreadores de problemas, facilitando ainda mais configurar rastreadores e enviar detalhes sobre vulnerabilidades identificadas durante uma varredura para a página dos projetos a partir do Syhunt, o que inclui projetos no GitHub, GitLab e JIRA.

- Adicionado suporte ao Issues do GitLab.

- Adicionado suporte melhorado para o JIRA: permite editar campos personalizados na tela de preferęncias do rastreador.

- Permite editar uma lista de rótulos ao configurar rastreadores de qualquer tipo.

- Permite o uso de token pessoal de acesso nas preferęncias do rastreador GitHub.

Verificaçőes Melhoradas de Cabeçalhos e Correçőes de Bugs

As verificaçőes de cabeçalhos de segurança fracos ou ausentes recentemente adicionadas receberam sua primeira revisăo que corrigiu dois casos específicos de falsos positivos: um falso positivo envolvendo a verificaçăo de HSTS permissivo e um falso positivo envolvendo o cabeçalho X-Content-Type-Options.

Além dos falsos positivos acima, os seguintes bugs foram corrigidos no Syhunt Dynamic: um problema de handshake com TLS 1.2, um caso de problema ao lidar com redirecionamento http-equiv e um bug na funcionalidade experimental de evasăo de IDS (desligada por padrăo) que quando habilitada, fazia com que requisiçőes fossem enviadas com a versăo incorreta.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.8.3 (1 de maio, 2020)

Nota: o Syhunt 6.8.4 (lançado em 21 de maio) inclui um recurso de notificaçăo de atualizaçőes e algumas correçőes de bugs.

Syhunt Hybrid 6.8.3 adiciona método aperfeiçoado de login manual, reconhecimento de software de servidor e mais

Estamos felizes em lançar o Syhunt Hybrid versăo 6.8.3. A nova versăo traz importantes melhorias no DAST, incluindo reconhecimento aprimorado de software de servidor web, integraçăo com o Google Chrome e Mozilla Firefox para efetuar login manual, análise híbrida de código JavaScript no lado do cliente (SAST de dentro do DAST), e mais.

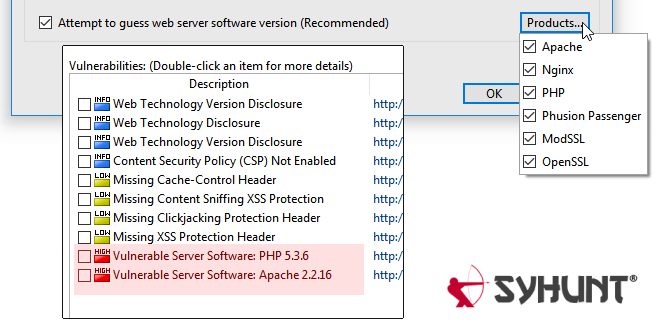

O Syhunt Hybrid 6.8.3 adiciona o Hunter-Sense™, um recurso de reconhecimento (fingerprinting) que permite detectar versőes ocultadas de software de servidor e componentes. Caso um servidor web Apache ou Nginx ou um módulo de servidor esteja configurado para omitir sua versăo, o Syhunt Hunter-Sense muitas vezes é capaz de reconstruir a "imagem" incompleta e determinar o número de versăo do servidor e de seus componentes como PHP, mod_ssl, OpenSSL e Phusion Passenger. Tal recurso pioneiro foi desenvolvido a partir de uma análise conduzida pela Syhunt em padrőes encontrados em 1 milhăo websites da Internet e permite que o Syhunt identifique servidores e componentes desatualizados e vulneráveis que passariam despercebidos por outras ferramentas.

Detecçăo de Software Desatualizado de Servidor

O Syhunt Hybrid 6.8.3 adiciona mais de 1.200 verificaçőes de servidores desatualizados e vulneráveis, com cobertura para mais de 30 tipos de servidores web e componentes — alimentado pelos novos recursos de reconhecimento Hunter-Sense. Além disso, o Syhunt Code foi integrado ao Syhunt Dynamic para realizar análise híbrida aumentada de JavaScript no lado do cliente - na qual o SAST do Syhunt executa de dentro do DAST. A abordagem inovadora de SAST de dentro do DAST permite que códigos inseguros em JavaScript produzidos pelo cliente, bem como bibliotecas JavaScript desatualizadas e vulneráveis produzidas por terceiros sejam detectadas no lado do cliente através da análise dinâmica.

Login Manual em Navegador Externo

O Syhunt Hybrid 6.8.3 interage com o Google Chrome e Mozilla Firefox sem a necessidade de instalaçăo de extensăo no navegador. Isso adiciona a capacidade de iniciar uma varredura em uma aplicaçăo web após realizar o login em uma instância aberta de navegador - um processo fácil de apenas 3 passos. Métodos já conhecidos, como o login automatizado e login manual a partir do navegador embutido Sandcat, continuam disponíveis na nova versăo e também podem ser usados.

Outras Melhorias

- A opçăo que permite limitar a profundidade do mapeamento (crawling) e a opçăo de OAST foram movidas para a tela de Preferęncias de Site (Site Preferences).

- O modo padrăo de emulaçăo de navegador e user agent foi alterado para Chrome.

- Análise aprimorada de JavaScript em arquivos HTML.

- A geraçăo de relatórios agora executa em um processo isolado, năo bloqueando mais a interface durante outras operaçőes.

- Permissăo para o protocolo SSH em URLs GIT.

- Corrigido: um erro durante verificaçăo de código desatualizado ao analisar um script conhecido de terceiros.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.8.2 (3 de abril, 2020)

Syhunt Hybrid 6.8.2 adiciona análise de código de aplicaçőes Ruby e mais

Uma nova atualizaçăo lançada hoje traz um recurso muito aguardado para o Syhunt: a análise estática (SAST) para aplicaçőes web escritas na linguagem Ruby. O Syhunt 6.8.2 agora é capaz de examinar o código fonte de aplicaçőes web em Ruby (Rails e ERB) para identificar problemas de segurança cobrindo mais de 19 categories de vulnerabilidade. De todas as linguagens de programaçăo que foram adicionadas ao Syhunt nos últimos anos, Ruby era a única importante que estava faltando. Além deste importante novo recurso, o Syhunt 6.8.2 também inclui relatório de conformidade e método de verificaçăo para os 25 principais erros de software mais perigosos de 2019 (CWE Top 25), e exportaçăo de vulnerabilidade compatível com o Imperva SecureSphere para permitir a aplicaçăo de patch virtual de novas vulnerabilidades na medida em que săo identificadas pela ferramenta.

Verificaçőes de código para Ruby

Syhunt 6.8.2 adiciona verificaçőes de código-fonte para as seguintes vulnerabilidades e fraquezas em código Ruby:

- Cross-Site Scripting (XSS)

- Injeçăo de SQL

- Manipulaçăo Arbitrária de Arquivos

- Criptografia Quebrada

- Injeçăo de Código

- Negaçăo de Serviço

- Informaçőes Confidenciais Codificadas

- Injeçăo de Cabeçalho HTTP

- Comunicaçăo Insegura

- Armazenamento Inseguro de Dados

- Divulgaçăo de Informaçăo

- Falsificaçăo de Log

- Más Práticas

- Hashing Fraco de Senha

- Execuçăo de Comando

- Configuraçăo Incorreta de Segurança

- Falsificaçăo de Solicitaçăo do Lado do Servidor

- String de Formato Năo Controlada

- Redirecionamento Năo Validado

Outras Melhorias

- Adicionada manipulaçăo de cabeçalhos HTTP no Syhunt Dynamic.

- Adicionada saída XML compatível com Imperva SecureSphere WAF para aplicaçăo de patches virtuais (beta).

- Adicionado um modelo de conformidade para o CWE Top 25 Most Dangerous Software Errors de 2019.

- Adicionados dois novos métodos de varredura: CWE Top 25 e OWASP Top 10, que permitem verificar especificamente os 25 erros de software mais perigosos e os 10 riscos mais críticos de segurança de aplicaçőes Web.

- Adicionada uma limpeza importante de arquivos temporários criados durante o teste de OAST do Syhunt Dynamic.

- Análise aprimorada de código Python.

Esperamos que vocę goste do novo lançamento!

Novidades no Syhunt 6.8.1 (6 de março, 2020)

Syhunt adiciona Análise Híbrida Aumentada, OAST e Análise de APK

Estamos orgulhosos de apresentar a versăo 6.8.1 do Syhunt e, ao mesmo tempo, lançar o serviço online Syhunt Signal (http://signal.syhunt.com/). A integraçăo do scanner Syhunt com o Syhunt Signal adiciona a capacidade de realizar OAST (Out-of-Band Application Security Testing), que permite ao Syhunt detectar uma série de vulnerabilidades invisíveis de alto risco do tipo OOB (out-of-band), bem como realizar Análise Híbrida Aumentada, uma combinaçăo das metodologias DAST, SAST e OAST. Usando uma variedade de técnicas OAST, o Syhunt 6.8.1 também é capaz de demonstrar a exfiltraçăo de dados de um servidor web vulnerável alvo de scan. As vulnerabilidades do tipo out-of-band săo geralmente de alto risco, como variantes de Injeçăo de Comando, Injeçăo de SQL e Injeçăo de XXE que năo podem ser detectadas pelo DAST convencional, o que faz com que a adoçăo da metodologia OAST se torne necessária.

Como parte deste lançamento, também expandimos as capacidades de MAST (Mobile Application Security Testing) do Syhunt, adicionando a capacidade de realizar a engenharia reversa e análise de arquivos APK (Pacote Android) com foco nos riscos OWASP Mobile Top 10 e CWE/SANS Top 25.

Análise Híbrida Aumentada e OAST

Syhunt Hybrid simula ataques inferenciais, dentro e fora da banda (out-of-band) usando ponto de entradas e outras informaçőes adquiridas através de SAST e a combinaçăo de DAST e OAST. O serviço online de OAST da Syhunt, conhecido como Syhunt Signal, aguarda requisiçőes forçadas provenientes de um servidor web vulnerável ao longo de uma varredura e sinaliza de volta para o scanner Syhunt. A partir daí o Syhunt correlaciona automaticamente os alertas recebidos do Signal com requisiçőes de ataque que foram lançadas pela ferramenta e adiciona as vulnerabilidades identificadas ao relatório e ŕ interface. A colaboraçăo com o Syhunt Signal também permite que o scanner Syhunt extraia dados de forma automática de um alvo vulnerável, que săo adicionados aos resultados da varredura. A extraçăo de dados é alcançada através de diferentes técnicas (específicas para diferentes ambientes e sistemas operacionais).

A capacidade de realizar OAST está disponível sem custo adicional para clientes atuais do Syhunt Dynamic e Syhunt Hybrid. O novo recurso precisa de uma conexăo ativa com a Internet para funcionar, de modo que o Syhunt Dynamic possa se comunicar com o Syhunt Signal.

Verificaçőes de Vulnerabilidade OOB (Out-of-Band)

O Syhunt 6.8.1 adiciona verificaçőes para variantes out-of-band dos seguintes tipos de vulnerabilidades:

- Execuçăo de Comandos

- Inclusăo de Arquivo Remoto (RFI)

- Falsificaçăo de Requisiçăo do Lado do Servidor (SSRF)

- Injeçăo de SQL

- Injeçăo de Entidade Externa XML (XXE)

Análise de APK (Pacote Android)

O Syhunt 6.81 adiciona a capacidade de analisar aplicaçőes Android a partir de arquivos de Pacote Android (APK). O novo recurso está disponível sem custo adicional para clientes atuais do Syhunt Mobile, Syhunt Code Plus e Syhunt Hybrid Platinum Plus, e permite analisar uma aplicaçăo Android para identificar vulnerabilidades sem a necessidade de ter os arquivos de código-fonte da aplicaçăo. Apesar do suporte para arquivos APK, ainda é recomendado analisar os arquivos de código-fonte das aplicaçőes, se disponíveis, uma vez que a análise de arquivo APK usa técnicas de engenharia reversa.

Outras Melhorias

- Adicionada a capacidade de analisar um único arquivo de código-fonte através diálogo de Novo Scan.

- Corrigido: alguns resultados redundantes de vulnerabilidades de inclusăo remota de arquivos.

- Corrigido: um problema com análise de arquivo único de código-fonte envolvendo a CLI ScanCode

- As ferramentas de CLI agoram destacam em vermelho sobre erros fatais.

Esperamos que vocę goste da nova versăo!

Novidades no Syhunt 6.8 (27 de janeiro, 2020)

Syhunt expande as verificaçőes para apps iOS e falta de proteçőes em web apps

Em setembro do ano passado anunciamos o suporte para aplicaçőes móveis Android & iOS. Agora estamos orgulhosos de apresentar a versăo 6.8 do Syhunt, que estende bastante sua base de verificaçőes para iOS apps, bem como expande as verificaçőes de vulnerabilidade para aplicaçőes web dinâmicas. Como parte desta grande atualizaçăo, aumentamos o número de verificaçőes de código-fonte em Swift & Objective-C, as principais linguagens usadas no desenvolvimento de aplicaçőes iOS, de 64 para 248 verificaçőes - confira a lista completa de verificaçőes de vulnerabilidade e uma breve lista das categorias das verificaçőes logo abaixo nesta página.

Adicionamos também muitas melhorias solicitadas por clientes e correçőes, incluindo novas verificaçőes de Angular desatualizado e dezenas de verificaçőes de ausęncia de proteçőes que dizem quando a configuraçăo de um servidor web pode ser reforçada.

Verificaçőes de Falta de Proteçőes em Aplicaçőes Web

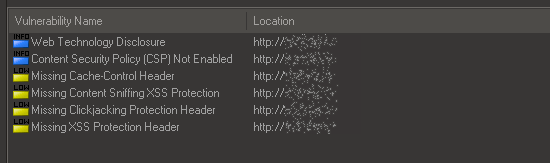

O Syhunt 6.8 adiciona dezenas de verificaçőes para a ausęncia de medidas de proteçăo contra ataques como clickjacking, content-sniffing XSS e outros, o que inclui verificaçőes de cabeçalhos de segurança HTTP ausentes ou fracos, política permissiva de HTTP Strict Transport Security (HSTS), o uso de políticas obsoletas e mais.

Novas Verificaçőes para Swift & Objective-C

O Syhunt 6.8 adiciona 184 novas verificaçőes de código direcionadas ŕs principais linguagens de desenvolvimento de apps iOS, cobrindo:

- Abuso & Uso Indevido de API (nova, cobre autenticaçăo biométrica, uso de SMS, etc.)

- Manipulaçăo Arbitrária de Arquivos (nova)

- Autenticaçăo Quebrada (expandida)

- Criptografia Quebrada (expandida)

- Cross-Site Scripting (XSS) (nova)

- Injeçăo de Código (nova)

- Informaçőes Confidenciais Codificadas (expandida)

- Vazamento de Informaçőes (novas)

- Comunicaçăo Insegura (novas)

- Armazenamento Inseguro de Dados (expandida para cobrir casos de proteçăo de dados ausentes ou insuficientes)

- Injeçăo de JSON (expandida)

- Injeçăo de XML (nova)

- Injeçăo de XPath (nova)

- Forjamento de Registro (Log) (nova)

- Injeçăo de Expressăo Regular (nova)

- Configuraçăo Incorreta de Segurança (expandida)

- String de Formato Năo Controlada (expandida)

- Pontos de Entrada (expandida)

O suporte para mobile está disponível de forma limitada no Syhunt Community e disponível integralmente para clientes novos e atuais através de uma extensăo de produto separada chamada Syhunt Mobile.

Melhorias Adicionais no Dynamic

Melhorias adicionais feitas no Syhunt Dynamic incluem:

- Otimizaçőes no mapeamento de websites fortemente gerados de maneira dinâmica.

- Preenchimento automático aprimorado de campos dinamicamente ajustados em formulários.

- Força bruta expandida contra a estrutura de um caminho de URL inicial.

- Corrigido: um erro de tratamento durante o redirecionamento em URL inicial envolvendo caminhos relativos, e aprimorado casos adicionais de tratamento de redirecionamento via JS.

- Corrigido: referęncias CVE năo aparecendo para grupos específicos de verificaçőes.

- Corrigido: Opçőes de modelo de relatório de conformidade para aplicaçőes web năo aparecendo ao utilizar uma licença que năo seja Platinum Plus.

Melhorias e Verificaçőes de Código Adicionais

- Adicionadas verificaçőes de casos adicionais de XSS nas verificaçőes para Android.

- Adicionadas novas verificaçőes de Angular desatualizado (Poluiçăo de Protótipo, Negaçăo de Serviço e múltiplas vulnerabilidades XSS).

- Adicionado o realce de sintaxe e análise de arquivos e cabeçalhos C/C++.

- Corrigido: um falso positivo envolvendo números de versăo e uma verificaçăo de recurso codificado.

Outras Melhorias

- Adicionada a capacidade de importar alvos e favoritos de arquivos em formato CSV ou lista.

- Alterado o formato de data para melhor visualizaçăo na tela de Sessőes Anteriores (Past Sessions) e no relatório.

- Corrigido: a interface de usuário năo destacando quando o Git for Windows precisa ser instalado ou a respeito de outros erros fatais.

- Corrigido: varreduras canceladas algumas vezes sendo listadas com o status Scanning na tela de sessőes.

Esperamos que vocę goste da nova versăo!