Syhunt Code: Getting Started

As informaçőes contidas neste documento se aplicam a versăo 6.9.14 do Syhunt Code.

Table of Contents

How to perform a code scan

Syhunt's whitebox scan (source code scan) can uncover multiple classes of application vulnerabilities and also identify key areas of the code that need review. Its static source code analysis functionality can detect over 40 vulnerability types, including the 2019 CWE Top 25 Most Dangerous Software Errors and the OWASP mobile top 10 security risks. Initially only PHP was supported. As of today, multiple web and mobile programming languages are supported.

Supported Languages (Web)

| ASP Classic (VBScript & JavaScript) |

| ASP.Net (C# & VB.Net) |

| Java (JEE / JSP) |

| JavaScript (Client and Server-Side, Node.js, Angular, AngularJS, Express.js & Koa.js) |

| Lua (ngx_lua, mod_lua, CGILua & Lua Pages) |

| Perl |

| PHP |

| Python (CGI, Django, mod_python & WSGI) |

| Ruby (Rails & ERB) |

| TypeScript (Client and Server-Side, Node.js & Angular) |

Supported Languages (Mobile)

| Java (Android) |

| Swift (iOS) |

| Objective-C, C & C++ (iOS) |

| JavaScript (including Node.js, Angular, AngularJS, Express.js & Koa.js) |

Follow along with this guide to learn how to perform a source code scan and generate a vulnerability report.

- Launch Syhunt Hybrid and click the Syhunt Code icon or New Scan button in the welcome page.

- Select a source code directory, source file, APK file or repository to scan.

- Select a scan method. We recommend the Application Code Scan (Default) method, which scans for all vulnerabilities using the recommended settings - the different methods are explained in the Hunt Methods document.

- Press the OK button to start the scan.

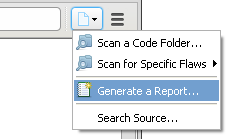

In the end of the scan, you can click Generate a Report to save the results as a HTML report or any other prefered format.

How to perform a code scan via command-line

- Siga até o diretório onde o Syhunt está instalado usando o prompt de comandos.

- Use a seguinte linha de comando:

scancode [alvo] -hm:[metodo]] -gr

# Exemplos:

scancode git://sub.domain.com/repo.git -gr

scancode https://github.com/user/repo.git -rb:master -gr

scancode c:\source\www\ -gr

scancode c:\source\www\file.php -gr

scancode c:\mobile\myapp.apk -gr

scancode "c:\source code\www\" -gr

Os relatórios da ferramenta scancode săo gerados e salvos de forma automática quando o parâmetro -gr é fornecido. Vocę também pode abrir a sessăo após o término da varredura através da interface gráfica do Syhunt e usando a opçăo  Menu -> Past Sessions (Sessőes Anteriores).

Menu -> Past Sessions (Sessőes Anteriores).

Os seguintes parâmetros podem ser fornecidos ao chamar a ferramenta scancode, sendo todos eles opcionais:

| Parâmetro | Descriçăo | Valor Padrăo |

| sn:[nome] | Um nome de sessăo que precisa ser único. Se omitido, um ID único será gerado e atribuido ŕ varredura | ID auto-gerado |

| hm:[nome] | o método a ser usado durante a varredura. Se omitido, o método padrăo será usado | appscan |

| rb:[branch] | Sets a repository branch | master |

| gr | Gera um arquivo de relatório ao término de uma varredura | |

| gx | Gera um arquivo com dados exportados ao término de uma varredura | |

| or | Abre um relatório após a varredura | |

| er | Envia o relatório por email imediamente após ele ter sido gerado | |

| etrk:[nomedotracker] | Indica as preferęncias de email a serem usadas ao enviar o relatório por email | |

| esbj:[assunto] | O assunto do email a ser usado ao enviar o relatório por email | Syhunt Hybrid Report |

| rout:[nomedoarquivo] | Define o nome de saída para o relatório e seu formato | Report_[session name].html |

| rtpl:[nome] | Define o modelo de relatório | Standard |

| xout:[nomedoarquivo] | Define o nome de saída do export e seu formato | Export_[session name].xml |

| xout2:[nomedoarquivo] | Define um segundo nome de saída de export e seu formato | Export_[session name].xml |

| pfcond:[condiçăo] | Define uma condiçăo de aprovaçăo/reprovaçăo a ser relatado | |

| nv | Desativa o modo verbose. Erro e informaçőes básicas ainda săo exibidas | |

| inc:[modo] | Define o modo de varredura incremental | targetpref |

| inctag:[nome] | Opcionalmente guarda os dados incrementais associados ŕ uma tag | |

| refurl:[url] | Define um URL associado com o código-fonte alvo para propósito de referęncia | |

| noifa | Desliga a análise de filtragem de entrada durante a varredura | |

| about | Exibe informaçőes sobre a versăo atual do Syhunt | |

| help (ou /?) | Mostra a lista de parâmetros disponíveis | |

Advanced Features

Preventing a Code Vulnerability From Being Reported

You can prevent specific vulnerabilities from being reported through ignore IDs or rules: just create a .vulnignore file in the root directory of the code repository or directory to be scanned. Each line of this file can contain a different ignore ID or rule.

Ignore IDs are shown in reports at the end of each vulnerability entry and are the recommended and easiest way to ignore vulnerabilities in Syhunt. Alternatively, you can create and add Ignore Rules? that can apply to wider scenarios.

Diferenças entre os Métodos de Varredura

| Método | Nome na CLI | Tipo | F. Bruta | Injeçăo | DoS | Demorado |

| Application Scan (Padrăo) | appscan | Y | Y | Y | N | |

| Structure Brute Force | structbf | Y (Profundo) | N | N | Y (Very) | |

| Old & Backup Files | fileold | Y | N | N | Y | |

| Fault Injection | faultinj | N | Y | Y | N | |

| Top 10 (OWASP) | top10 | N | P (TOP10) | Y | N | |

| Top 25 (CWE) | top25cwe | N | P (TOP25) | Y | N | |

| Top 5 (OWASP PHP) | top5php | N | P (TOP5) | N | N | |

| Cross-Site Scripting | xss | N | P (XSS) | N | N | |

| SQL Injection | sqlinj | N | P (SQL) | N | N | |

| File Inclusion | fileinc | N | P (FI) | N | N | |

| Unvalidated Redirects | unvredir | N | P (UR) | N | N | |

| Malware Content | malscan | P (Malware) | P (Malware) | N | N | |

| Passive | passive | N | N | N | N | |

| Spider Only | spider | N | N | N | N | |

| Complete Scan | complete | Y | Y | Y | Y (Very) | |

| Complete Scan, No DoS | compnodos | Y | Y | N | Y (Muito) | |

| Complete Scan, Paranoid | comppnoid | Y (Profundo) | Y | Y | Y (Muito) |

Letras: Sim/Năo/Parcial (Y/N/P)

Tipo de Teste

- Híbrido (Caixa Cinza), Dinâmico e Código

- Híbrido (Caixa Cinza), Dinâmico e Código

- Apenas Dinâmico (Caixa Preta)

- Apenas Dinâmico (Caixa Preta)

- Apenas Código (Caixa Branca)

- Apenas Código (Caixa Branca)

Demorado

Um Sim significa que verificaçőes adicionais e mutaçőes de ataque serăo realizadas e que o número de verificaçőes será influenciado pelo número de diretórios encontrados durante o estágio de mapeamento do site.

Descriçăo

O método Application Scan é o método padrăo de scan no Syhunt. Se vocę desejar utilizar um método diferente de varredura, vocę poderá selecionar uma das seguintes as opçőes:

Application Scan (Scan de Aplicaçăo)

Identifica falhas em aplicaçőes web que vocę tenha desenvolvido, no servidor web e em componentes de terceiros. Este método mapeia o web site e realiza ataques contra a estrutura do site e suas aplicaçőes web. Isto inclui procurar por vulnerabilidades de injeçăo de falhas como XSS, Injeçăo de SQL, Inclusăo de Arquivos, e mais.

Structure Brute Force (Força Bruta de Estrutura)

Uma força bruta de estrutura verificará por:

- Scripts Comuns Vulneráveis

- Arquivos Comuns

- Vazamento de Banco de Dados

- Backdoors baseadas na Web

O número de verificaçőes será influenciado pelo número de diretórios encontrado durante o estágio de mapeamento do site.

Old & Backup Files (Arquivos Antigos e de Backups)

Executa verificaçőes de extensăo ao redor da estrutura mapeada de um website.

OWASP Top 10

Verifica especificamente pelas vulnerabilidades do OWASP Top 10 2017:

- A1 2017: Injection

- A2 2017: Broken Authentication

- A3 2017: Sensitive Data Exposure

- A4 2017: XML External Entities (XXE)

- A5 2017: Broken Access Control

- A6 2017: Security Misconfiguration

- A7 2017: Cross-Site Scripting (XSS)

- A8 2017: Insecure Deserialization

- A9 2017: Using Components with Known Vulnerabilities

- A10 2017: Insufficient Logging & Monitoring

CWE Top 25

Verifica especificamente pela lista CWE de Erros Mais Perigosos de Software de 2019.

Confira a lista completa em: https://cwe.mitre.org/top25/archive/2019/2019_cwe_top25.html

OWASP PHP Top 5 (Cinco Mais do OWASP)

Verifica especificamente pela Lista das Cinco Principais Vulnerabilidades do PHP, do OWASP:

- Execuçăo Remota de Comandos

- Cross-Site Scripting (XSS), incluindo DOM XSS

- Injeçăo de SQL

- Ataques ao Sistema de Arquivos, incluindo Inclusăo de Arquivos.

Fault Injection (Injeçăo de Falhas)

Verifica especificamente por vulnerabilidades de injeçăo de falhas. Caso este método de varredura seja selecionado, todas as outras verificaçőes que năo necessitam de injeçăo săo desligadas e o Syhunt entăo verificará especificamente por falhas como injeçăo de SQL, XSS, inclusăo de arquivos e outras falhas similares.

Cross-Site Scripting (XSS)

Verifica especificamente por vulnerabilidades do tipo XSS, incluindo DOM XSS.

SQL Injection (Injeçăo de SQL)

Verifica especificamente por vulnerabilidades de injeçăo de SQL & NoSQL.

File Inclusion

Verifica especificamente por vulnerabilidades de Inclusăo de Arquivos e Directory Traversal.

Unvalidated Redirects

Verifica especificamente por vulnerabilidades de Redirecionamento Năo-Validado.

Malware Scan

Verifica especificamente por malware, como:

- Web Backdoors

- Conteúdo Malicioso

- Parâmetros de Debug escondidos na aplicaçăo

Passive Scan

Mapeia a estrutura do web site e reporta vulnerabilidades descobertas sem lançar quaisquer tipos de ataques, como:

- Vulnerabilidades JavaScript no lado do cliente

- Diversas fraquezas de formulário

- Divulgaçăo de tecnologias usadas

- Cabeçalhos HTTP inseguros

- Software de Servidor Desatualizado e Vulnerável

- Scripts Referenciados Desatualizados e Vulneráveis

- Comentários HTML suspeitos

- Divulgaçăo de Código Fonte

- Conteúdo Malicioso sendo servido

Spider Only

Apenas mapeia a estrutura do website, sem testar por ou reportar qualquer tipo de vulnerabilidade ou fraqueza.

Complete Scan (Scan Completo)

Verifica por todos os tipos de vulnerabilidade em aplicaçőes web usando todos os tipos de mutaçăo e métodos de pen-tester, incluindo ataques de Manipulaçăo de Cabeçalho. Um scan completo pode algumas vezes ser bastante demorado quando executado contra um servidor web que possui uma grande quantidade de pastas e pontos de entrada.

Complete Scan - No DoS (Scan Completo - Sem DoS)

O mesmo de antes, mas com os testes de negaçăo de serviço (denial-of-service) desligados.

Complete Scan - Paranoid (Scan Completo - Paranóico)

Verifica por todos os tipos de vulnerabilidades em aplicaçőes web usando força bruta profunda na estrutura do site, todos os tipos de mutaçőes e métodos de pen-tester, incluindo ataques de Manipulaçăo de Cabeçalho. Este método pode ser bastante demorado, especialmente se executado contra grandes sites. Este método tambem realiza uma verificaçăo tripla na força bruta da estrutura, que se aplica a servidores sensíveis a letras maiúsculas e minúsculas - o Syhunt tentará todas as possibilidades de nome de arquivo (tudo em maiúsculas, tudo em minúsculas, etc).

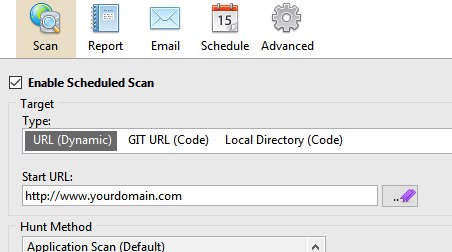

Agendando Varreduras

Adicionar e configurar um agendamento é uma tarefa fácil:

- Clique no ícone Scheduled Scans (Agendamentos)

na barra de tarefas inicial. A tela de Scheduled Scans irá abrir.

na barra de tarefas inicial. A tela de Scheduled Scans irá abrir.

- Clique no ícone Add Scheduled Scan (Adicionar Agendamento)

na barra da tela Scheduled Scans.

na barra da tela Scheduled Scans.

- Preencha um nome de referęncia para o novo agendamento (como MeuScan) e pressione OK. A janela de preferęncias irá abrir.

- Na aba Scan, preencha os detalhes do alvo e selecione o método de varredura e as opçőes desejadas.

- Na aba Report (Relatório), configure como desejado as opçőes de criaçăo de relatório.

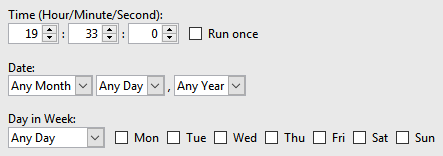

- Na aba Schedule (Cronograma), preencha o plano de evento desejado.

- Clique no botăo OK quando estiver tudo pronto.

Enviando Relatórios Por Email

Em primeiro lugar, vocę precisa adicionar uma conta de email:

- Clique no ícone de Issue Trackers (Rastreadores de Problemas)

na barra da tela inicial. A tela de Issue Trackers irá abrir.

na barra da tela inicial. A tela de Issue Trackers irá abrir.

- Clique no ícone Add Tracker (Adicionar Rastreador)

na barra da tela de rastreadores e escolha a opçăo do menu Add tracker: Email (Adicionar rastreador: Email).

na barra da tela de rastreadores e escolha a opçăo do menu Add tracker: Email (Adicionar rastreador: Email).

- Digite um nome de referęncia para o novo rastreador (como Mail) e pressione OK. A janela de preferęncias irá abrir.

- Preencha os endereços de email em Sender/Recipient (Remetente / Destinatário).

- Preencha o endereço do host e as credenciais em SMTP Authentication (Autenticaçăo de SMTP) e clique no botăo OK.

- Clique no ícone Scheduled Scans

na barra inicial. A tela Scheduled Scans irá abrir.

na barra inicial. A tela Scheduled Scans irá abrir.

- Clique com o botăo direito do mouse em um agendamento e clique na opçăo Edit Schedule Preferences (Editar Preferęncias do Agendamento). A janela de preferęncias irá abrir.

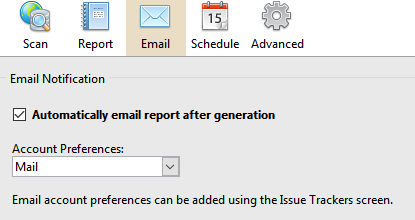

- Vá até a aba Email e marque a opçăo Automatically email report after generation para ativar o envio de relatório por email.

- Selecione a conta criada anteriormente.

- Clique no botăo de OK quando estiver tudo pronto.

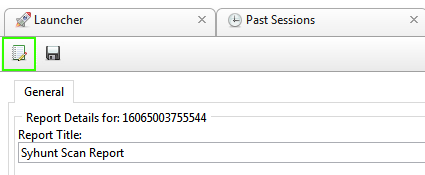

Revendo resultados das varreduras programadas

A qualquer momento vocę pode ver os resultados de varreduras atuais ou anteriores e gerar um novo relatório. Apenas abra o Syhunt Hybrid e clique no ícone de Past Sessions (Sessőes Anteriores) na barra da tela inicial.

Trabalhando com Lançadores e Agendadores de Terceiros

Confira este documento sobre como iniciar o Syhunt a partir de agendadores de terceiros, Jenkins e outras ferramentas

Personalizando o Relatório

Adicionando um Logo ao Relatório

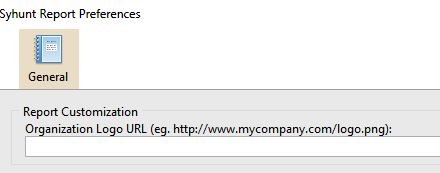

Antes de salvar um relatório, vocę pode adicionar um logo que será incluído com os relatórios gerados de agora em diante:

- Clique no botăo Editar Preferęncias de Relatório (Edit Report Preferences) na barra. O diálogo Preferęncias de Relatório (Report Preferences) abrirá.

- Preencha o endereço da imagem contendo o logo

- Clique OK para guardar as preferęncias.

Agora ao gerar um relatório, ele irá conter o logo de sua organizaçăo em vez do logo da Syhunt.

System Requirements

O Syhunt Hybrid (incluindo sua versăo Community) deve ser instalado sobre plataformas 64-bit Windows ou Linux, mas é capaz de analisar aplicaçőes concebidas para qualquer plataforma alvo, incluindo Android, Apple iOS e MacOS, BSD, Linux, Windows, Solaris e Unix, independente da plataforma a partir de qual o software é executado.

- 4GB de RAM disponível (8GB recomendado)

- 1GB de espaço livre em disco*

- Conexăo com a Internet (recomendada para scans de código e para scans dinâmicos e algumas funcionalidades chave)

- Um dos seguintes sistemas operacionais 64-bit compatíveis:

- Windows 7, 8 ou 10, ou Windows Server 2008 a 2019

- Ubuntu Server ou Desktop 18 ou posterior

- CentOS 7 ou 8 (Minimal ou Everything)

- Qualquer distribuiçăo Linux năo oficialmente suportada como as listadas logo abaixo neste documento.

- (Opcional) GIT no Linux ou GIT para Windows instalado, para realizar scans de repositórios GIT

- Java ou Java Headless instalado em SO Linux

- Caso binários nativos năo estejam disponíveis para sua distribuiçăo Linux específica ainda, o Wine64 Stable (3, 4 ou 5) precisa estar instalado.

- (Opcional) Java 8 ou superior, para realizar scans de arquivos APK do Android

* Isto năo inclui o espaço necessário para salvar os dados de sessőes de scan, o que varia dependendo do website ou código-fonte alvo de análise e a frequęncia de varreduras.

Distribuiçőes Linux Compatíveis

Oficialmente Suportadas:

Ubuntu Server/Desktop 18.10 e posterior

CentOS 7.7 e posterior

Năo Oficialmente (Testado com Sucesso):

Kali Linux 2019 e posterior

Parrot OS 4.1, 4.7 e posterior

Debian 9.11 e posterior

Linux Mint 19.2 e posterior

OpenSUSE Leap 15.1 e posterior

Arch Linux 2019 e posterior

Fedora 32

MX Linux 19.1 e posterior

KDE Neon 2020.03 e posterior

Deepin 15.9

Manjaro 19

Năo Suportado:

Elementary OS 5.1 (Testado com Sucesso), 5.0 (Năo Suportado)

CentOS 6.1 (Testado com Sucesso)

Solus 4.1 (Instável)

Para documentaçăo adicional do produto, visite syhunt.com/docs/br